Kaspersky’nin yeni dataları, 2025’in birinci yarısında 2024’e kıyasla daha fazla Windows ve Linux kullanıcısının güvenlik açığı istismarlarıyla karşı karşıya kaldığını gösterdi. Cve.org’a nazaran 2025’in birinci yarısında kaydedilen toplam güvenlik açığı sayısı evvelki periyotlara kıyasla arttı ve saldırganlar, kullanıcı sistemlerine erişmek için etkin olarak istismarları bir araç olarak kullanma eğilimine girdi.

Sistem istismarı, uygulamalardaki yahut işletim sistemlerindeki mevcut bir yanılgıyı yahut güvenlik açığını kullanarak sistemlere yetkisiz erişim sağlamak için tasarlanmış bir tıp berbat hedefli yazılımdır. Kaspersky araştırması, işletim sistemlerindeki kritik güvenlik açıklarını gaye alan istismarların hissesinin 2025’in birinci çeyreğinde %48 iken 2025’in ikinci çeyreğinde %64’e ulaştığını, bunu üçüncü taraf uygulamaların (%29) ve tarayıcıların (%7) izlediğini gösteriyor.

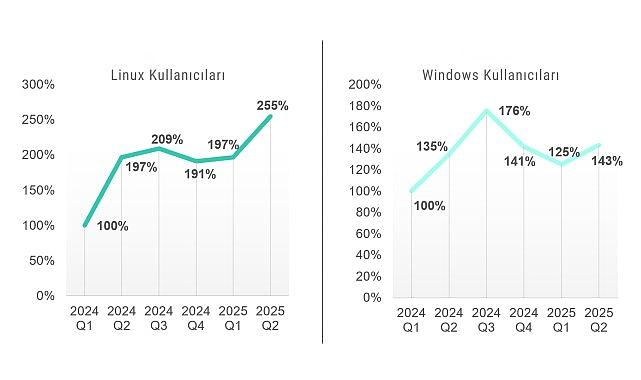

Linux kullanıcılarının istismarlarla müsabaka sayısı 2024 yılına kıyasla 2025 yılında artış eğilimi gösterdi. Bilhassa 2025 yılının ikinci çeyreğinde bu çeşit kullanıcıların sayısı 2024 yılının ikinci çeyreğine nazaran 50 puanın üzerinde artış gösterirken, 2025 yılının birinci çeyreğinde 2024 yılının birebir devrine kıyasla neredeyse 2 kat artış kaydetti.

Saldırıya uğrayan Windows kullanıcılarının sayısı da 2025 yılının birinci ve ikinci çeyreğinde artış eğilimi gösterdi: 2025 yılının birinci çeyreğinde 2024 yılının birinci çeyreğine nazaran 25 puanlık bir artış, 2025 yılının ikinci çeyreğinde ise 2024 yılının ikinci çeyreğine nazaran 8 puanlık bir artış kaydedildi.

Kaspersky güvenlik tahlilleri tarafından korunan ve 2024-2025 yıllarında güvenlik açığı istismarlarına maruz kalan kullanıcı sayısı (2024 yılının birinci çeyreği sayıları %100 olarak alınmıştır)

Gelişmiş taarruzlarda (Advanced Persistent Threat, APT) kullanılan güvenlik açıkları ortasında hem yeni sıfırıncı günler hem de evvelce bilinen güvenlik açıkları bulunuyor. Bunlar birçok vakit sisteme erişmek ve ayrıcalıkları yükseltmek için kullanılan araçlardan oluşuyor.

Kaspersky Güvenlik Uzmanı Alexander Kolesnikov, şunları söylüyor: “Saldırganlar, dijital sistemlerdeki ayrıcalıkları artırmak ve zafiyetleri istismar etmek için giderek daha fazla yol kullanıyor. Güvenlik açıklarının sayısı artmaya devam ederken, bilinen güvenlik açıklarını düzeltmeye öncelik vermek ve istismar sonrası hareketleri azaltabilecek yazılımlar kullanmak çok kıymetli. CISO’lar, saldırganların ele geçirdikleri sistemlerde kullanabilecekleri komut ve denetim implantlarını arayarak ve etkisiz hale getirerek istismarın sonuçlarına karşı koymalıdırlar.”

cve.org’a nazaran 2025’in birinci yarısında hem kritik güvenlik açıklarının sayısı hem de kayıtlı CVE’lerin (Ortak Güvenlik Açıkları ve Maruz Kalma Durumları) toplam sayısı arttı. 2024’ün başında aylık yaklaşık 2 bin 600 CVE kaydedilirken, bu sayı yıl boyunca artmaya devam etti. Buna karşılık, 2025’te aylık 4 binden fazla CVE kaydedildi.

Günümüzün değişken tehdit ortamında güvenliği sağlamak için Kaspersky, kuruluşlara şu tavsiyelerde bulunuyor:

- Güvenli sanal ortamlarda güvenlik açıklarını araştırın.

- Çevre savunmasına odaklanarak altyapınızın 7/24 izlenmesini sağlayın.

- Güvenlik güncellemelerini derhal yükleyerek sağlam bir yama idaresi süreci sürdürün. Bunu kurmak ve otomatikleştirmek için Vulnerability Assessment and Patch Management ile Kaspersky Vulnerability Data Feed’i kullanın.

- Kaspersky Next gibi muteber tahlilleri, kurumsal aygıtlardaki berbat gayeli yazılımları tespit etmek ve engellemek için, olay müdahale senaryoları, çalışan eğitim programları ve aktüel siber tehdit veritabanı içeren kapsamlı araçlarla birlikte kullanın.

Kaynak: (BYZHA) Beyaz Haber Ajansı